Claude Code Security: Qué Es, Cómo Funciona y Cómo Configuro la Seguridad en Mi Workflow SEO

Qué es Claude Code Security, cómo detecta vulnerabilidades con razonamiento semántico, y cómo configuro los permisos y protecciones de Claude Code para trabajar SEO de forma segura.

El 20 de febrero de 2026, Anthropic lanzó Claude Code Security y las acciones de empresas de ciberseguridad se desplomaron más de $15.000 millones en un solo día. No es exageración — Forrester lo llamó “SaaS-pocalypse”.

¿Por qué? Porque por primera vez, un agente de IA puede escanear un codebase completo, encontrar vulnerabilidades que herramientas tradicionales llevan décadas sin detectar, y sugerir parches concretos para revisión humana. Claude Opus 4.6 ya encontró más de 500 vulnerabilidades en proyectos open-source que habían sobrevivido años de auditorías manuales.

Pero hay un segundo ángulo que casi nadie cubre: la seguridad de Claude Code como herramienta. O sea, no solo lo que Claude Code Security puede hacer por tu código, sino cómo configurar Claude Code de forma segura cuando lo usás para automatizar flujos de trabajo SEO, conectar MCP servers a APIs externas, o ejecutar scripts que tocan datos sensibles.

Este artículo cubre ambas dimensiones. Primero, qué es Claude Code Security y cómo funciona. Después, cómo configuro yo la seguridad en mi stack de consultoría SEO para trabajar tranquilo.

Qué es Claude Code Security

Claude Code Security es una herramienta de análisis de seguridad integrada en Claude Code que escanea repositorios completos buscando vulnerabilidades y sugiere parches específicos para revisión humana. Está disponible en preview limitado para clientes Enterprise y Team, con acceso gratuito acelerado para maintainers de proyectos open-source.

¿Por qué importa? Porque las herramientas tradicionales de análisis estático de código (SAST) funcionan con pattern-matching — básicamente buscan patrones conocidos de vulnerabilidades. Si el patrón no está en su base de datos, no lo detectan. Y los bugs más peligrosos son exactamente los que no encajan en patrones predefinidos: fallas de lógica de negocio, problemas de control de acceso, vulnerabilidades que requieren entender cómo interactúan múltiples componentes del sistema.

Claude Code Security aborda esto con un enfoque completamente distinto: razonamiento semántico. En lugar de matchear patrones, lee y razona sobre tu código como lo haría un investigador de seguridad humano — trazando cómo fluyen los datos, entendiendo cómo interactúan los componentes, identificando dónde las suposiciones del código no se sostienen.

Cómo funciona Claude Code Security (los 3 mecanismos clave)

Entender cómo funciona te ayuda a evaluar si es relevante para tu caso de uso. No es magia — es un sistema de tres capas diseñado para minimizar falsos positivos y maximizar la confianza en los hallazgos.

1. Análisis basado en razonamiento, no en reglas

Las herramientas SAST tradicionales usan reglas fijas: “si ves este patrón de código, marcalo como vulnerabilidad”. El problema es que muchas vulnerabilidades complejas no siguen patrones predecibles. Una falla de control de acceso puede depender de cómo interactúan tres servicios distintos — algo que una regla estática no puede capturar.

Claude Code Security usa el razonamiento del modelo para entender el contexto completo. Traza cómo se mueven los datos a través del sistema, identifica dónde las validaciones faltan o son insuficientes, y detecta lógica que “funciona” pero no es segura.

¿La diferencia práctica? Las herramientas SAST te dan 200 alertas de las cuales 150 son falsos positivos. Claude Code Security apunta a darte 20 hallazgos donde 18 son reales.

2. Verificación multi-etapa

Cada hallazgo pasa por un proceso de verificación antes de llegar al analista. Claude re-examina sus propios resultados, intenta probar o refutar cada finding, y filtra los falsos positivos. Es básicamente un segundo pase de análisis donde el modelo se cuestiona a sí mismo.

Esto es clave porque en seguridad, un falso positivo no es solo molesto — es peligroso. Si tu equipo ve 500 alertas y el 90% son basura, deja de prestar atención. Y en esa fatiga de alertas se cuelan las vulnerabilidades reales.

3. Human-in-the-loop obligatorio

Cada hallazgo incluye una puntuación de severidad y un nivel de confianza. Nada se aplica sin aprobación humana. Claude Code Security identifica problemas y sugiere soluciones, pero el desarrollador siempre toma la decisión final.

Esto no es un detalle menor. En un contexto donde los agentes de IA toman cada vez más decisiones autónomas, mantener al humano como validador final es una decisión de diseño que impacta directamente en la confianza del sistema.

Los números que importan: 500+ vulnerabilidades descubiertas

Según Anthropic, Claude Opus 4.6 encontró más de 500 vulnerabilidades en codebases open-source de producción — bugs que habían pasado desapercibidos durante años a pesar de revisiones expertas continuas. Esto incluye proyectos ampliamente usados con miles de contributors y procesos de review establecidos.

Pero hay que poner esto en contexto. Los datos de Snyk y otras fuentes muestran el otro lado de la moneda:

- BaxBench: el 62% de las soluciones generadas por IA contienen vulnerabilidades o son incorrectas.

- SonarSource: Opus 4.6 muestra un 55% más de densidad de vulnerabilidades en el código que genera versus versiones anteriores.

- CodeRabbit: el código asistido por IA es 2.74 veces más propenso a introducir vulnerabilidades XSS.

¿La conclusión? Claude Code Security es extraordinariamente bueno encontrando bugs en código existente. Pero el código que la IA genera también necesita validación. Razonamiento no es lo mismo que enforcement — una cosa es descubrir vulnerabilidades y otra es garantizar que las correcciones propuestas no introduzcan nuevos problemas.

Seguridad de Claude Code: la dimensión que te importa como usuario

A ver, hasta acá hablamos de lo que Claude Code Security hace por tu código. Ahora viene la parte que realmente te afecta si usás Claude Code para automatizar SEO, conectar APIs vía MCPs, o ejecutar scripts que interactúan con datos de clientes.

Porque Claude Code se ejecuta con los permisos de tu usuario. Si tu usuario puede borrar archivos, ejecutar comandos arbitrarios o acceder a credenciales de APIs — Claude Code también puede hacerlo. Y eso requiere un sistema de permisos robusto.

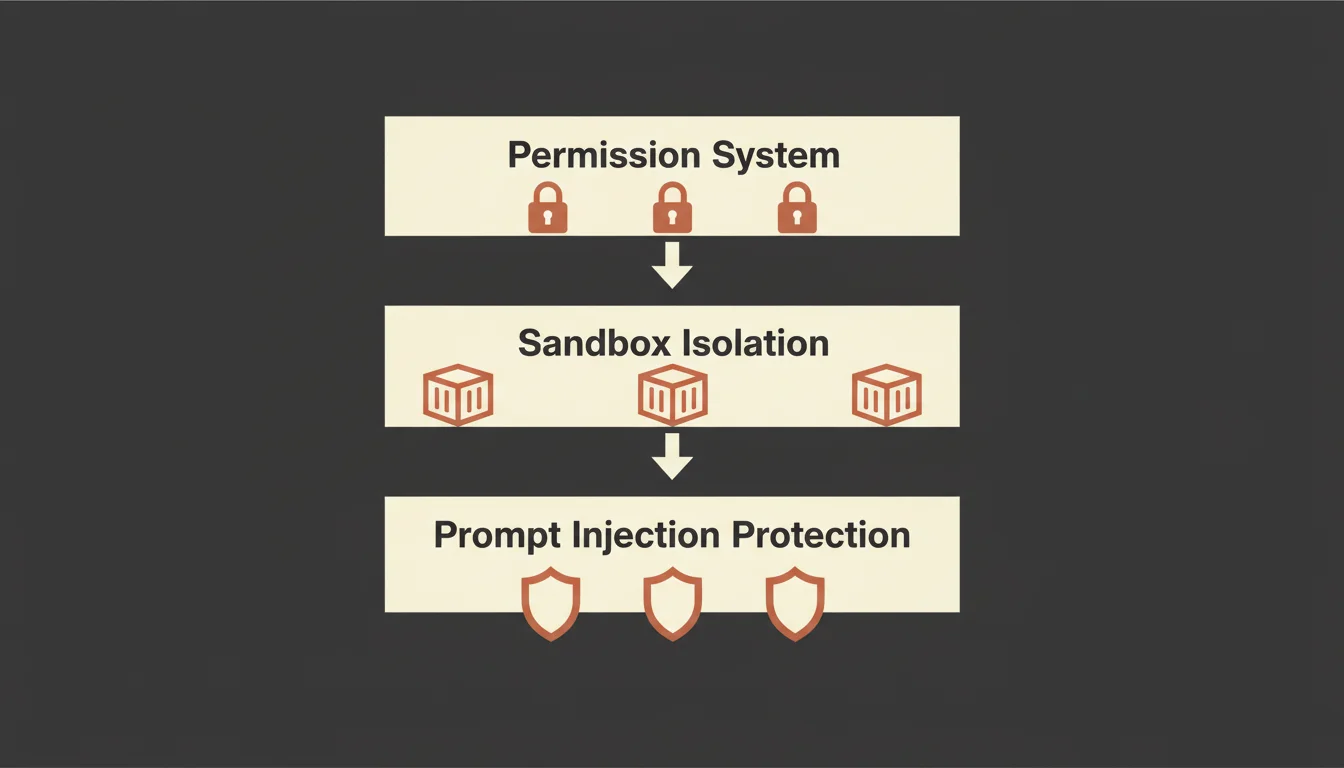

La arquitectura de permisos

Claude Code usa permisos de solo lectura por defecto. Cuando necesita hacer algo más — editar un archivo, ejecutar un test, correr un comando bash — pide permiso explícitamente. Vos decidís si aprobarlo una vez o permitirlo automáticamente.

Esto suena simple pero la implementación es más sofisticada de lo que parece:

- Bash sandboxeado: podés aislar los comandos bash con restricciones de filesystem y red. Se habilita con

/sandboxy define los límites dentro de los cuales Claude Code puede operar de forma autónoma. - Restricción de escritura: Claude Code solo puede escribir en la carpeta donde fue iniciado y sus subcarpetas. No puede modificar archivos en directorios padre sin permiso explícito. Puede leer fuera del directorio de trabajo (útil para acceder a librerías del sistema), pero la escritura está estrictamente confinada.

- Mitigación de fatiga de permisos: soporte para allowlisting de comandos seguros de uso frecuente, por usuario, por codebase o por organización.

Protección contra prompt injection

Si trabajás con MCPs conectados a fuentes externas, esto es crítico. Prompt injection es cuando alguien intenta manipular las instrucciones de Claude inyectando texto malicioso — por ejemplo, en un comentario de código, en metadata de una página web, o en la respuesta de una API.

Claude Code tiene varias capas de protección:

- Sistema de permisos: las operaciones sensibles requieren aprobación explícita, incluso si el prompt fue inyectado.

- Análisis contextual: detecta instrucciones potencialmente dañinas analizando el request completo, no solo el texto visible.

- Sanitización de inputs: previene inyección de comandos procesando los inputs del usuario.

- Blocklist de comandos: bloquea por defecto comandos riesgosos como

curlywgetque pueden traer contenido arbitrario de la web. - Detección de inyección de comandos: comandos bash sospechosos requieren aprobación manual aunque hayan sido previamente allowlisteados.

- Ventanas de contexto aisladas: las peticiones web usan una ventana de contexto separada para evitar inyectar prompts potencialmente maliciosos al contexto principal.

Seguridad de MCPs

Esto merece atención especial. Cuando conectás MCP servers a Claude Code — como DataForSEO, Chrome DevTools, o Google Search Console — estás dando al agente acceso a herramientas externas. La lista de servidores MCP permitidos se configura en tu código fuente como parte de los settings que se commitean al repositorio.

La recomendación de Anthropic es clara: usá MCPs que hayas escrito vos mismo o que provengan de proveedores en los que confiás. Podés configurar permisos específicos para cada MCP server. Anthropic no audita ni gestiona MCPs de terceros.

En mi caso, solo uso MCPs de fuentes verificadas y cada uno tiene permisos granulares configurados. Un MCP de DataForSEO no necesita acceso a mi filesystem — solo a su API endpoint. Mantener esa separación es básico.

Cómo configuro la seguridad en mi workflow SEO

Voy a ser concreto. Así es como tengo configurada la seguridad en mi stack diario de consultoría SEO con Claude Code.

1. Nunca uso --dangerously-skip-permissions en producción

Sí, existe la opción de skipear todos los permisos. Y sí, hay gente que la usa porque es más cómodo. Pero si estás trabajando con datos de clientes, credenciales de APIs o Google Search Console, es una decisión que no tiene sentido.

Los permisos existen por una razón. Si te resulta tedioso aprobar cada comando, configurá un allowlist de los comandos que usás de forma segura y recurrente. Es lo mejor de ambos mundos.

2. Variables de entorno separadas

Las API keys — ya sea de DataForSEO, OpenAI, Google o cualquier otra — van en archivos .env que nunca se commitean al repositorio. Claude Code tiene almacenamiento seguro de credenciales con encriptación incluida.

3. Sandbox para scripts experimentales

Cuando pruebo un script nuevo de automatización SEO con Python — por ejemplo, un extractor de datos o un generador de contenido — lo hago dentro del sandbox de Claude Code. Esto limita el alcance de cualquier error a un directorio específico, sin riesgo de afectar otros proyectos o datos.

4. Hooks de seguridad pre y post ejecución

Los hooks de Claude Code son scripts que se ejecutan automáticamente en momentos específicos del ciclo de vida de una herramienta. Yo uso hooks PreToolUse para verificar que ciertos comandos no toquen directorios fuera del proyecto, y hooks PostToolUse para validar que los archivos modificados pasen linting.

{

"hooks": [

{

"matcher": "Bash",

"hooks": [

{

"type": "command",

"command": "if echo \"$CLAUDE_COMMAND\" | grep -qE 'rm -rf|git push --force'; then echo 'BLOCKED: dangerous command' && exit 2; fi"

}

]

}

]

}Este hook bloquea automáticamente comandos destructivos como rm -rf o git push --force. El exit code 2 impide que Claude Code ejecute el comando. No es un permiso que te pida — directamente lo bloquea.

5. Revisión de MCPs conectados

Cada MCP que conecto tiene un propósito específico y permisos limitados. Puedo revisar qué permisos tiene cada servidor MCP con /permissions desde Claude Code. Si un MCP pide más acceso del que necesita, no lo uso.

Claude Code Security vs herramientas SAST tradicionales

Para que quede clara la diferencia con las herramientas que probablemente ya conocés:

| Aspecto | SAST Tradicional | Claude Code Security |

|---|---|---|

| Método de detección | Pattern-matching con reglas fijas | Razonamiento semántico sobre contexto completo |

| Falsos positivos | Alto (típicamente 70-90%) | Bajo (verificación multi-etapa) |

| Bugs de lógica de negocio | No detecta | Detecta trazando flujos de datos |

| Velocidad | Rápido (matching de patrones) | Más lento (razona sobre el código) |

| Cobertura | Patrones conocidos | Vulnerabilidades conocidas y desconocidas |

| Correcciones | No sugiere parches | Sugiere parches concretos para revisión humana |

| Costo | Licencias enterprise costosas | Incluido en planes Team/Enterprise de Claude |

¿Esto significa que las herramientas SAST ya no sirven? No. La realidad es que el approach más robusto combina ambas cosas — detección por IA más validación determinista. Snyk lo llama “AI Security Fabric” y el concepto tiene sentido: la IA descubre, las herramientas deterministas validan y enforce.

Implicaciones para profesionales SEO que usan Claude Code

Si usás Claude Code para SEO — ya sea para keyword research automatizado, auditorías técnicas, o generación de contenido con skills personalizados — la seguridad debería estar en tu radar por tres razones concretas:

1. Manejás datos sensibles de clientes

URLs, métricas de tráfico orgánico, datos de Google Analytics 4, keywords estratégicas — todo esto es información que tus clientes te confían. Si tu configuración de seguridad es laxa, un prompt injection o un MCP mal configurado podría exponer esos datos.

2. Conectás APIs con credenciales reales

DataForSEO, Google Search Console, la Indexing API — todas estas conexiones requieren API keys que, si se filtran, pueden generar consumo no autorizado o acceso a datos privados de tus clientes.

3. El código que Claude Code genera necesita revisión

Los datos de BaxBench y SonarSource son claros: el código generado por IA tiene mayor densidad de vulnerabilidades que el código humano. Si Claude Code te genera un script de Python para scrapear datos o un endpoint API, revisalo antes de ponerlo en producción. El razonamiento del modelo es impresionante para encontrar bugs, pero no es infalible al generar código nuevo.

Ejecución en la nube: seguridad adicional

Si usás Claude Code en la web (la versión cloud), hay controles de seguridad extra que vale la pena conocer:

- VMs aisladas: cada sesión corre en una máquina virtual aislada gestionada por Anthropic.

- Control de red: el acceso a la red está limitado por defecto y se puede configurar para deshabilitar o permitir solo dominios específicos.

- Protección de credenciales: la autenticación pasa por un proxy seguro que usa credenciales con scope limitado dentro del sandbox.

- Restricción de branches: las operaciones de git push están restringidas al branch de trabajo actual.

- Logs de auditoría: todas las operaciones en entornos cloud se registran para compliance y auditoría.

- Limpieza automática: los entornos cloud se terminan automáticamente después de completar la sesión.

Mejores prácticas de seguridad para tu equipo

Si trabajás en equipo — o si tenés colaboradores accediendo a tus proyectos SEO — estas prácticas hacen la diferencia:

- Configurá managed settings para estandarizar la configuración de seguridad a nivel organización.

- Compartí los permisos aprobados via control de versiones para que todo el equipo use la misma configuración base.

- Usá devcontainers para aislar entornos de desarrollo cuando trabajás con datos sensibles.

- Monitoreá el uso con métricas de OpenTelemetry para tener trazabilidad de qué hace cada miembro del equipo.

- Auditá cambios de settings con hooks

ConfigChangeque loguean cualquier modificación a los permisos durante una sesión.

Si descubrís una vulnerabilidad en Claude Code, Anthropic tiene un programa de bug bounty en HackerOne. No divulgues públicamente — reportá primero y dales tiempo para resolverlo.

Mi opinión: Claude Code Security cambia las reglas

Lo digo sin rodeos: Claude Code Security es la feature más disruptiva que Anthropic lanzó en 2026. No porque vaya a eliminar a las empresas de ciberseguridad — sino porque democratiza el acceso a análisis de seguridad que antes solo podían hacer equipos especializados con presupuestos de seis cifras.

Para mí, como consultor SEO que usa Claude Code todos los días, la implicación más directa es que mis propios scripts, MCPs y workflows son más seguros que antes. Puedo correr Claude Code Security sobre mi propio codebase y detectar problemas que no sabía que tenía.

Y la dimensión de configuración de seguridad de Claude Code — permisos, sandbox, hooks, aislamiento de MCPs — es algo que todo profesional que trabaje con automatización SEO debería dominar. No porque sea difícil, sino porque la alternativa es trabajar sin red.

Si querés profundizar en cómo uso Claude Code para automatizar mi estrategia SEO completa, empezá por la guía de Claude Code para SEO. Y si te interesa el ecosistema de herramientas que conecto, la guía de MCP servers para SEO cubre cada integración con su caso de uso real.

Sigue leyendo

Goals y Loops en Claude Code: Automatizar Tareas Largas de Marketing Digital

Cómo usar /goal y /loop de Claude Code para tareas largas de SEO y marketing: auditorías técnicas completas, migraciones, monitoreo de rankings y content refresh. Diferencias con /schedule y casos reales.

Leer artículo Claude CodeClaude Code Routines: Automatización con IA que Trabaja Mientras Dormís

Claude Code Routines permite programar tareas automáticas con IA: SEO, reportes, code review y más. Cómo funcionan los triggers scheduled, API y GitHub, y casos reales de automatización para negocios.

Leer artículo SEOHerramientas de IA para SEO: Las que Realmente Uso en Mi Flujo de Trabajo [2026]

Las mejores herramientas de inteligencia artificial para SEO en 2026. No es un listicle genérico: es mi stack real como consultor, con flujo de trabajo completo y casos prácticos.

Leer artículo