NemoClaw de NVIDIA: Qué Es, Cómo Funciona y Por Qué Importa [2026]

Guía completa sobre NemoClaw, el stack open-source de NVIDIA para ejecutar agentes de IA autónomos de forma segura con OpenClaw y OpenShell. Instalación, arquitectura y casos de uso.

NVIDIA acaba de lanzar NemoClaw en GTC 2026 y mi feed de X explotó. Pero entre el hype y los threads de 20 posts, nadie explica bien qué es, cómo funciona realmente y — más importante — si te sirve para algo concreto.

Así que voy a hacer lo que siempre hago: desarmarlo, probarlo y contarte lo que encontré sin filtro.

Si ya venís siguiendo el tema de Claude Code vs OpenClaw para SEO, NemoClaw agrega una capa que cambia la conversación: seguridad empresarial para agentes autónomos. Y eso tiene implicancias para cualquiera que trabaje con IA en producción.

Qué es NemoClaw

NemoClaw es un stack open-source de NVIDIA que agrega controles de seguridad y privacidad a OpenClaw. No es un reemplazo de OpenClaw — es un plugin que lo envuelve en un entorno aislado (sandbox) para que los agentes de IA puedan ejecutarse de forma autónoma sin que se te escape nada.

La idea central: correr agentes de IA de larga duración en cualquier lugar con un solo comando, pero con guardrails que controlen qué puede hacer el agente, a qué datos accede y cómo se comporta.

¿Por qué importa? Porque OpenClaw solo es increíble para experimentar. Pero en el momento que querés usar agentes autónomos en un entorno profesional — donde hay datos de clientes, acceso a APIs de producción o código propietario — necesitás una capa de control que OpenClaw no tiene por defecto.

NemoClaw resuelve exactamente eso.

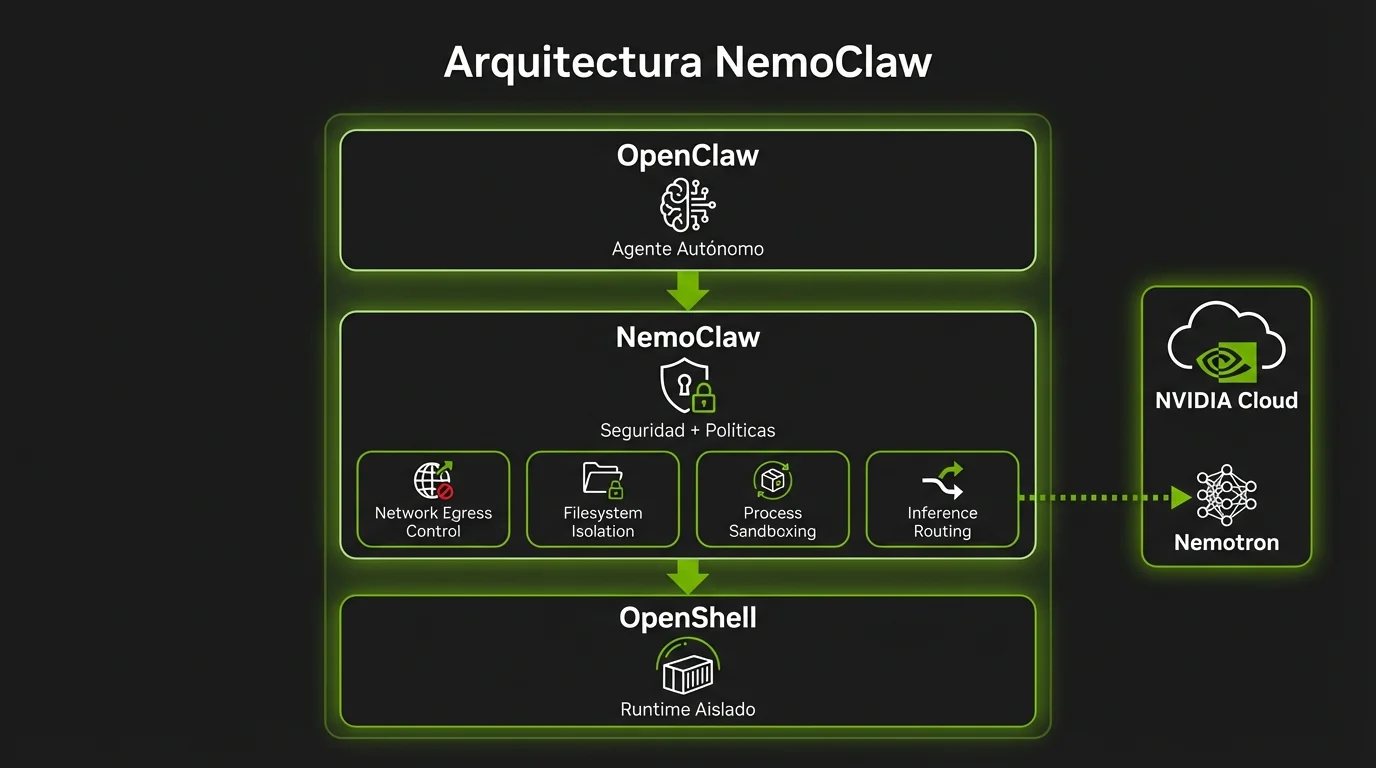

Cómo funciona NemoClaw: arquitectura

NemoClaw conecta tres piezas clave del ecosistema NVIDIA:

OpenClaw (la capa de asistente)

OpenClaw es el agente autónomo que ya conocés — el que puede escribir código, ejecutar comandos y resolver tareas complejas. NemoClaw no lo reemplaza; lo usa como motor.

OpenShell (el runtime aislado)

OpenShell es la pieza nueva de NVIDIA. Es un runtime que crea un sandbox donde el agente opera con restricciones definidas por vos:

- Aislamiento de red: políticas estrictas de egress que controlan a qué servidores puede conectarse el agente

- Restricciones de filesystem: acceso limitado a

/sandboxy/tmp— nada más - Aislamiento de procesos: namespaces, seccomp, sin escalación de privilegios

- Interceptación de inferencia: las llamadas a modelos se redirigen a la nube de NVIDIA de forma transparente

NVIDIA Agent Toolkit

El toolkit provee los building blocks para construir agentes confiables: monitoreo, logging de actividad, guías de deployment y herramientas de inspección.

La combinación de estos tres componentes es lo que hace que NemoClaw sea más que “OpenClaw con un wrapper”. Es una arquitectura de seguridad completa para agentes autónomos.

Componentes principales de NemoClaw

La arquitectura interna tiene cuatro módulos que trabajan juntos:

| Componente | Función | Tecnología |

|---|---|---|

| Plugin | CLI que maneja launch, conexión, status y logs | TypeScript |

| Blueprint | Orquestador de setup y configuración de políticas | Python |

| Sandbox | Contenedor aislado que ejecuta OpenClaw con políticas | OpenShell + Docker |

| Inference | Ruteo de llamadas a modelos (cloud o local) | NVIDIA Cloud API |

Lo interesante es cómo se conectan: el Plugin lanza el Blueprint, que configura el Sandbox, que intercepta toda llamada de Inference. El agente (OpenClaw) corre dentro del Sandbox sin saber que está siendo controlado — las políticas son transparentes para él.

Requisitos técnicos para instalar NemoClaw

Antes de que te emociones y quieras probarlo: NemoClaw tiene requisitos específicos.

Hardware:

- 4+ vCPU

- 16 GB de RAM (recomendado)

- 40 GB de espacio libre en disco

Software:

- Ubuntu 22.04 o superior (sí, solo Linux por ahora)

- Node.js 20+

- npm 10+

- Docker instalado y funcionando

- OpenShell runtime

Modelo de inferencia:

- Nemotron-3-super-120b vía NVIDIA Cloud API

- Requiere API key de build.nvidia.com

Hardware compatible para inferencia local:

- GeForce RTX

- RTX PRO Workstations

- DGX Station

- DGX Spark

Si estás en macOS o Windows, por ahora no hay soporte nativo. Podés correrlo en una VM o WSL2, pero no es la experiencia ideal.

Cómo instalar NemoClaw

La instalación es sorprendentemente simple para lo que hace:

curl -fsSL https://nvidia.com/nemoclaw.sh | bashEste comando instala Node.js si no lo tenés y lanza un wizard interactivo que configura:

- El sandbox y sus restricciones

- Los settings de inferencia (cloud o local)

- Las políticas de seguridad (red, filesystem, procesos)

Después del setup, activás NemoClaw con:

nemoclaw onboardY listo. Tenés un agente autónomo corriendo en un entorno aislado con políticas de seguridad que vos definiste.

Políticas hot-reload vs lock-in

Un detalle importante: no todas las políticas se comportan igual.

- Hot-reload en runtime: políticas de red e inferencia. Podés cambiarlas sin reiniciar el sandbox.

- Lock-in al crear el sandbox: restricciones de filesystem y procesos. Una vez creado, no se modifican.

Esto tiene sentido desde seguridad — no querés que un agente pueda aflojar sus propias restricciones de acceso a archivos.

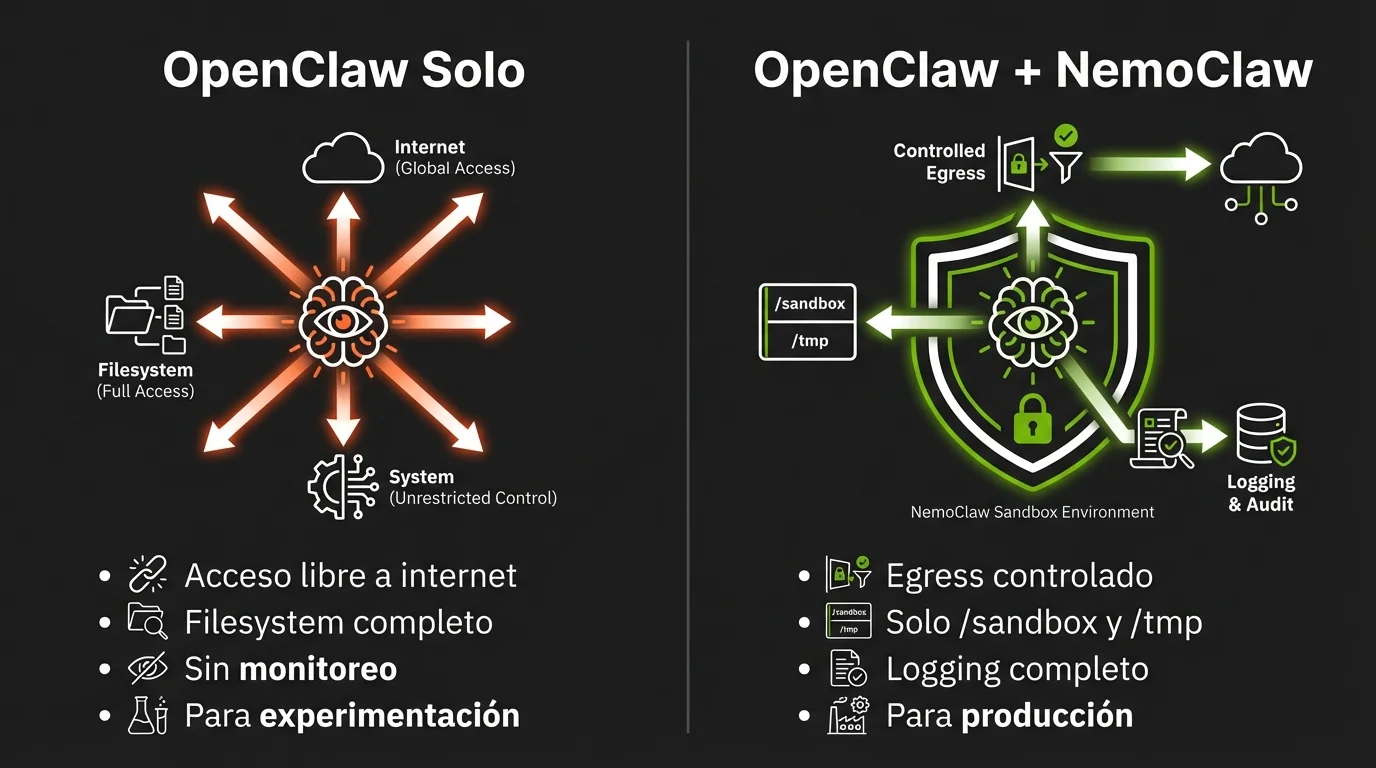

NemoClaw vs OpenClaw: qué cambia

Esta es la pregunta que todos se hacen. Y la respuesta corta es: NemoClaw no compite con OpenClaw. Lo complementa.

| Aspecto | OpenClaw solo | OpenClaw + NemoClaw |

|---|---|---|

| Ejecución | Local, sin restricciones | Sandbox aislado con políticas |

| Red | Acceso libre a internet | Egress controlado por política |

| Filesystem | Acceso completo al sistema | Solo /sandbox y /tmp |

| Inferencia | Modelo que elijas | Ruteado vía NVIDIA Cloud (transparente) |

| Monitoreo | Básico (logs) | Inspección de actividad + logging completo |

| Producción | No recomendado | Diseñado para entornos empresariales |

| Setup | openclaw y listo | Un comando + wizard de políticas |

Si estás experimentando o haciendo proyectos personales, OpenClaw solo está perfecto. Si estás pensando en correr agentes en un entorno donde hay datos sensibles, acceso a producción o necesitás auditar qué hizo el agente, NemoClaw es el camino.

Ya escribí sobre cómo se comparan Claude Code y OpenClaw en tareas de SEO — y ahora con NemoClaw, la conversación de seguridad en agentes IA se pone más interesante.

Casos de uso reales de NemoClaw

¿Para qué sirve concretamente? Estos son los escenarios donde NemoClaw tiene más sentido:

Agentes de código en equipos

Un equipo de desarrollo que quiere que sus devs usen OpenClaw pero necesita asegurarse de que el agente no pueda:

- Acceder a repos que no corresponden

- Enviar código a servidores externos

- Instalar paquetes no autorizados

Automatización empresarial

Empresas que quieren agentes autónomos para tareas repetitivas (procesamiento de datos, generación de reportes, deployment) pero necesitan garantías de que el agente opera dentro de límites definidos.

Compliance y auditoría

Industrias reguladas (fintech, salud, legal) donde cada acción del agente necesita ser loggeada, inspeccionable y reproducible. NemoClaw provee el trail de auditoría que OpenClaw solo no tiene.

SEO y marketing con datos sensibles

Si trabajás con datos de clientes — accesos a Google Search Console, Analytics, CRMs — y querés usar agentes autónomos para automatizar flujos de posicionamiento web, NemoClaw te da la tranquilidad de que el agente no puede filtrar esos datos a ningún lado.

Es algo que me preocupa como consultor SEO: cuando le doy acceso a un agente a las métricas de mis clientes, ¿cómo me aseguro de que esos datos no terminan en un servidor que no controlo? NemoClaw resuelve eso con políticas de egress estrictas.

Estado actual del proyecto

Hay que ser honestos: NemoClaw está en alpha. Eso significa:

- Las interfaces y comportamientos pueden cambiar

- No es production-ready todavía (por definición del propio equipo de NVIDIA)

- Está diseñado para experimentación y feedback temprano

- Solo Linux (Ubuntu 22.04+) por ahora

- El equipo acepta issues y feedback en GitHub

Dicho esto, la dirección es clara. NVIDIA está apostando fuerte por la orquestación segura de agentes, y NemoClaw es su punta de lanza open-source para eso.

Lo que significa NemoClaw para el ecosistema de agentes IA

NemoClaw no es solo un producto de NVIDIA — es una declaración de hacia dónde va la industria de agentes de IA.

El mensaje es claro: los agentes autónomos sin guardrails no van a escalar en empresas. Y la empresa que resuelva seguridad + privacidad + performance para agentes va a definir el mercado.

NVIDIA está apostando por:

- Open-source como estrategia: NemoClaw es completamente abierto. Cualquiera puede auditarlo, modificarlo y contribuir.

- Hardware-agnostic: Aunque optimizado para GPUs NVIDIA, funciona con hardware de AMD, Intel y otros. Eso es un movimiento inteligente para adopción masiva.

- Modelo de inferencia propio: Nemotron-3-super-120b como backbone, ruteado transparentemente. Pero podés usar NIM local o vLLM si preferís no depender de la nube.

Para los que trabajamos con herramientas de IA para SEO, esto abre una conversación importante: ¿cuándo vamos a exigir estándares de seguridad similares en las herramientas que usamos todos los días?

Preguntas frecuentes sobre NemoClaw

¿NemoClaw reemplaza a OpenClaw?

No. NemoClaw es un plugin para OpenClaw, no un reemplazo. Agrega seguridad y control, pero el motor sigue siendo OpenClaw.

¿Puedo usar NemoClaw en macOS o Windows?

No nativamente. Requiere Ubuntu 22.04+. Podés usar WSL2 en Windows o una VM, pero no es la experiencia ideal.

¿NemoClaw es gratuito?

Sí, es completamente open-source. Necesitás una API key de NVIDIA para la inferencia cloud (Nemotron-3-super-120b), pero podés usar modelos locales como alternativa.

¿Qué diferencia tiene NemoClaw con simplemente correr OpenClaw en Docker?

Docker aísla el contenedor, pero no controla qué hace el agente dentro. NemoClaw agrega políticas de red, filesystem, procesos e inferencia que Docker solo no provee. Es la diferencia entre “está en una caja” y “está en una caja con reglas claras de qué puede hacer”.

¿Cuándo va a estar listo para producción?

NVIDIA no dio fecha oficial. Actualmente está en alpha y el equipo prioriza experimentación y feedback de la comunidad sobre roadmap fijo.

Conclusión

NemoClaw es la respuesta de NVIDIA a la pregunta que todos nos hacíamos: ¿cómo corremos agentes autónomos de forma segura en entornos reales?

No es perfecto todavía — está en alpha, solo corre en Linux y la documentación tiene gaps. Pero la dirección es correcta y el hecho de que sea open-source significa que la comunidad va a iterar rápido.

Si trabajás con agentes de IA y te preocupa la seguridad (y debería preocuparte), NemoClaw merece tu atención. Aunque no lo uses hoy, entender su arquitectura te va a ayudar a evaluar cualquier solución de agentes que consideres en el futuro.

Y si querés ver cómo estoy usando agentes de IA en mi flujo de trabajo diario de SEO, podés arrancar por mi guía de Claude Code para SEO — que es donde la teoría se convierte en trabajo real.

Sigue leyendo

Claude Managed Agents: Qué Son, Cómo Funcionan y Cómo Cambian el Juego para Agentes de IA [2026]

Guía completa sobre Claude Managed Agents de Anthropic: qué son, cómo funcionan por dentro, la arquitectura brain/hands, código para empezar, pricing y qué significa para automatización SEO.

Leer artículo SEOClaude Code vs OpenClaw para SEO: Comparativa Completa [2026]

Comparativa real entre Claude Code y OpenClaw para tareas SEO: auditorias, keyword research, contenido, seguridad y precios. Cual conviene segun tu caso de uso como consultor o marketer.

Leer artículo SEOGoogle-Agent: El Nuevo User Agent de Google que Cambia las Reglas del Crawling

Qué es Google-Agent, cómo se diferencia de Googlebot, qué implica para tu sitio web y cómo prepararte para el crawling impulsado por agentes de IA.

Leer artículo